@Fox Нет, я про действие из модуля "Сеть" - Получить статус запроса.

Как косвенно могут спалить BAS

-

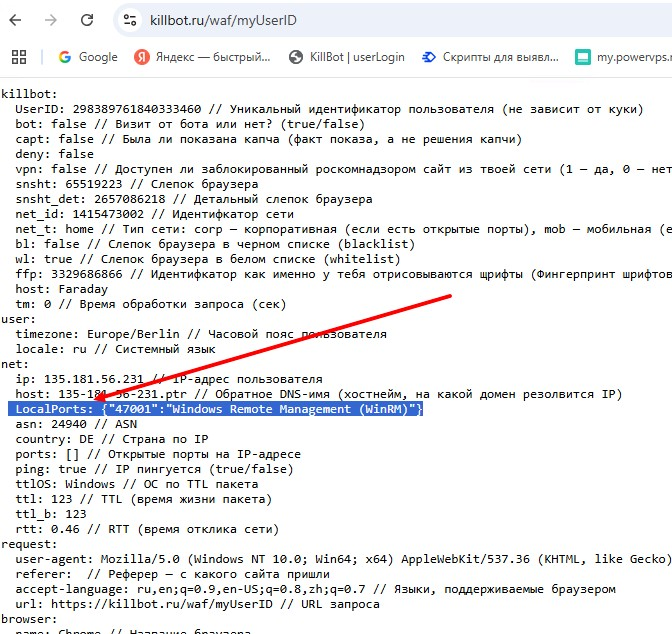

Сегодня прочитал на хабре статью https://habr.com/ru/articles/936204/ Интересный подход палить нас)

Если коротко: легко спалить через открытые порты , так как у только 3% "обычных" юзеров открыт RDP порт.И не будет ни для кого секретом что большая доля BAS-скриптов "крутятся" на VDS-ках, и 99% прогеров на BAS соответственно к VDS конектятся через RDP

В статье кстати указано как можно закрыть эти дырки (не реклама, статью не я писал)

-

а че это законно вообще на сайте такие скрипты ставить и сканить порты локальные пользователя?

-

@Mef67 said in Как косвенно могут спалить BAS:

@usertrue said in Как косвенно могут спалить BAS:

не запрещено без цели взлома

а цель на лбу написана?

Наказывают за взлом если так понятней, сканирование портов не запрещено. Это не взлом, это только говорит о том, что на этих портах есть работающие приложения. Больше ничего!

-

@usertrue said in Как косвенно могут спалить BAS:

Наказывают за взлом если так понятней, сканирование портов не запрещено. Это не взлом, это только говорит о том, что на этих портах есть работающие приложения. Больше ничего!

Но где-то должен быть предел ...(к слову, я его не знаю. Но в начале 90-х админы очень нервно реагировали на сканирование портов) . Так можно дойти до "получить CCV или PIN карты, а то и саму карту без цели взлома".

-

зашел по rdp на удаленный комп , нет такого ---> прикол: удалённый рабочий стол Windows RDP открывает порты 47001 и 5985 на localhost.

-

M Moderator moved this topic from Other on

M Moderator moved this topic from Other on

-

@usertrue said in Как косвенно могут спалить BAS:

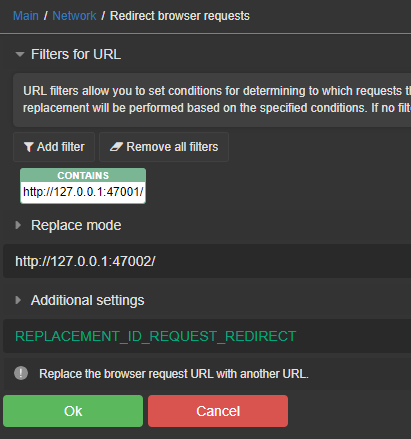

Да заблокируйте в БАС запросы по маске к 127.0.0.1 и все

Это не решение, у винды есть спец порты которые должны отвечать в 100% случаев

Автор killbot делетант и понятие не имеет что пытаеться сделать

-

@halosrenat said in Как косвенно могут спалить BAS:

зашел по rdp на удаленный комп , нет такого ---> прикол: удалённый рабочий стол Windows RDP открывает порты 47001 и 5985 на localhost.

Потому что если использовать кастомные софтины подключения по рдп, можно прокинуть в локал хост тот же порт, что и извне.

Например порт 50000. Он будет открыт извне и внутри локали. -

@usertrue said in Как косвенно могут спалить BAS:

@FastSpace Никто не мешает заблочить только выбранные порты, например 47001 Если хоть чуток мозги есть сами сделают. Я сам такую проверку видел крайне редко на сайтах.

Можно отличить reject запрос от таймаута.

-

@FastSpace said in Как косвенно могут спалить BAS:

@usertrue said in Как косвенно могут спалить BAS:

@FastSpace Никто не мешает заблочить только выбранные порты, например 47001 Если хоть чуток мозги есть сами сделают. Я сам такую проверку видел крайне редко на сайтах.

Можно отличить reject запрос от таймаута.

Да блин это супер редкая проверка, тем более кто там заморачиваться будет с этим. На ровном месте себе проблемы народ создает там где ее нет

Можно вообще все запросы на 127.0.0.1 перенаправить через ключи запуска браузера на свой локальный сервер который прямо в самом БАС nodejs поднять, и там уже можешь сделать список портов который будут открыты, остальные таймаут. Если действительно для кого то это критичная проблема

-

@usertrue said in Как косвенно могут спалить BAS:

Можно вообще все запросы на 127.0.0.1 перенаправить через ключи запуска браузера на свой локальный сервер который прямо в самом БАС nodejs поднять, и там уже можешь сделать список портов который будут открыты, остальные таймаут. Если действительно для кого то это критичная проблема

Что-то нагородил, вот в одно действие редирект запрос в действие сеть. Меняем порт в запросе на закрытый и все.

-

@usertrue said in Как косвенно могут спалить BAS:

Что-то нагородил, вот в одно действие редирект запрос в действие сеть. Меняем порт в запросе на закрытый и все.

А вот это хорошее решение. Наверно.

Выглядит пока свиду годно, но надо смотреть дамп.Не стоит забывать что в браузере есть воркеры, веб ртк и куча другой лабуды. Там тоже можно обратиться к 127.0.0.1.

Надо смотреть работает ли этот кубик там и почему-то у меня сомнения.