I worked hard for about 3 months and built my own system, from proxy to everything, but I could not do it.

Because

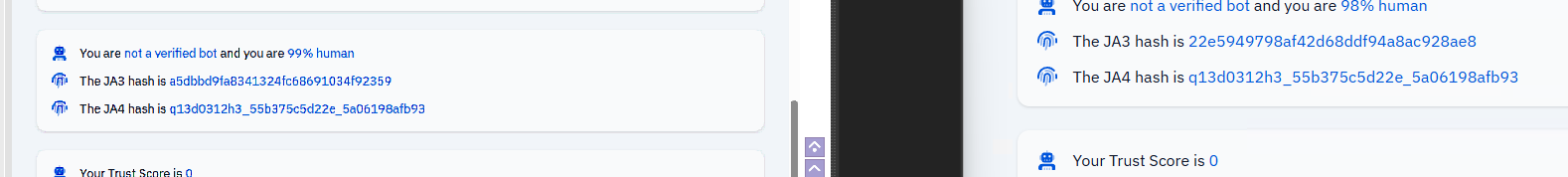

⭐ WHY "NO PROXY IN THE WORLD" CAN MATCH CHROME’S EXACT JA3 + TCP/IP + QUIC SIGNATURE

⚠️ Short answer:

Because Chrome’s JA3, TCP stack, QUIC engine, TLS extensions, packet timings, congestion control, and OS-level fingerprints all depend on deep system-level behavior.

These things cannot be fully mimicked by a proxy because:

👉 A proxy does not replace the browser — it only forwards requests.

👉 The browser’s TCP/TLS/QUIC handshake signals are generated by the client machine.

👉 A proxy can only modify the server-side handshake (the connection between proxy and server), not the client-side handshake (the connection between browser and proxy).

Below is a deeper breakdown 👇

🔥 1. JA3 fingerprint = the browser’s TLS ClientHello

A JA3 fingerprint is built from the TLS ClientHello and includes:

Chrome’s internal TLS library

Chrome’s version-specific cipher ordering

Chrome’s supported groups (elliptic curves)

Chrome’s GREASE values/extensions

Chrome’s signature algorithms

Chrome’s ALPN list (http/1.1, h2, h3)

The extension ordering and randomness that Chrome uses

All of these are hard-coded and/or dynamically set inside Chrome.

Why a proxy fails to mimic the client JA3:

A proxy cannot replace the browser’s ClientHello. Instead, the proxy will create a new TLS handshake to the target server. That handshake is the proxy’s JA3, not the browser’s. The server can observe:

ClientHello #1: Client → Proxy (original)

ClientHello #2: Proxy → Server (spoofed)

This mismatch is detectable by server-side ML/heuristics and is a strong bot signal.

🔥 2. Chrome’s TCP/IP stack fingerprint

TCP/IP fingerprints arise from OS/network stack behavior, including:

Initial window size

TCP timestamps

TTL (Time To Live)

Retransmission behavior and intervals

Congestion control algorithm (e.g., BBR, CUBIC)

Packet pacing and ACK timing

MTU discovery behavior

Zero-window probes

OS kernel networking quirks (Linux vs Windows vs macOS)

These characteristics originate on the client machine — NOT on the proxy. A proxy cannot rewrite your OS-level TCP behavior (except by extreme kernel-level MITM modifications). Servers can use those signals to detect that a request didn’t come from a normal Chrome/TCP stack.

🔥 3. QUIC fingerprinting (HTTP/3) = IMPOSSIBLE to fully spoof

Chrome uses its own QUIC stack (cronet) with:

Version-specific QUIC crypto parameters

qlog-like packet sequencing and timing

QUIC packet pacing and loss-recovery behavior

ACK delay strategies

QPACK encoder/decoder behavior

Each Chrome version has a characteristic QUIC signature. A proxy cannot fake the browser’s end-to-end QUIC behavior because QUIC is encrypted end-to-end and tightly integrated with the client implementation. A proxy would either need to terminate and re-establish QUIC (producing a different signature) or force the connection to downgrade to HTTP/1.1 — both of which are detectable.

Common detection behavior:

Real Chrome → speaks QUIC (HTTP/3)

Bot/proxy → falls back to HTTP/1.1 or shows inconsistent QUIC behavior

🔥 4. Chrome’s TLS GREASE

Chromium implements GREASE (as in RFC 8701) — intentionally randomizing certain reserved values (extension ids, signature algorithms, etc.) to future-proof and prevent ossification. GREASE values are:

Random per connection and build

Version-dependent and platform-dependent

Proxies can’t reliably predict or reproduce Chrome’s GREASE behavior. Missing or incorrect GREASE patterns are a signal that the client is not a genuine Chrome build.

🔥 5. Chrome header ordering (very important)

Real Chrome emits request headers in a particular order and with expected fields (especially over HTTP/2). Example ordering (illustrative):

:authority

:method

:path

:scheme

sec-ch-ua

sec-ch-ua-mobile

sec-ch-ua-platform

upgrade-insecure-requests

user-agent

accept

sec-fetch-site

sec-fetch-mode

sec-fetch-user

sec-fetch-dest

accept-encoding

accept-language

Proxies commonly:

❌ Change header order

❌ Add or remove encodings

❌ Inject proxy-specific headers

❌ Re-chunk or alter HTTP/2 frames

Such differences can be used to detect non-standard clients. Even advanced antidetect browsers sometimes fail to perfectly match header framing and ordering.

🔥 6. Chrome’s OS-level artifacts

A real browser request carries many environment-dependent artifacts that a proxy cannot emulate:

Platform-dependent behavior and heuristics

Built-in compression/windowing patterns

HTTP/2 frame pacing and stream behaviors

Huffman encoding usage patterns in headers

Per-build TLS randomization nuances

A proxy cannot reproduce these low-level, OS/timing/implementation artifacts originating from the client runtime.