Как обойтись с node, в решение проблем описанных выше тобой?

А именно 1.TLS, 2. HTTP версия

Обход cloudflare через http "Checking your browser before accessing"

-

Эта тема же не о выявление уязвимостей отдельно взятых ресурсов, а о обходе защиты как таковой....

-

@denis_krsk Еще бы рекапчу обойти) Но блин, там засада. POST/GET и рекапча... Костыль полуТчится монструозным. Потянет на целый скрипт, хотя чо потянет это и будет отдельная "телега". Сервак, добыча ключа запись и тыды. Это если на все и везде.

-

Защита немного изменилась. Вот новый скрипт 0_1558827954645_claudFlare.xml

-

@usertrue said in Обход cloudflare через http "Checking your browser before accessing":

Защита немного изменилась. Вот новый скрипт 0_1558827954645_claudFlare.xml

Версия для тех, кто ни чего не понял

:D -

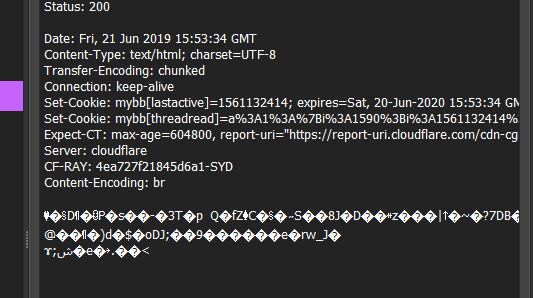

@tts9 Я из fiddler все заголовки скопировал.

Host: site.ga User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:67.0) Gecko/20100101 Firefox/67.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Encoding: gzip, deflate, br DNT: 1 Connection: keep-alive Upgrade-Insecure-Requests: 1Там запрос с этим заголовком проходит защиту(через обычный браузер)

-

@revers Я не знаю как часто там идет проверка на cloudflare, я ставлю всегда, но у меня свой, чесно попяченный с гитхаба. Поставьте его на проверку, при каждом запросе. Он изначально написан для http клиента и это адаптация для визуализации =) браузер его обходит сам. А заголовок измените, уберите br вы так и будете эти кубики получать

-

@revers Ваш http клиент имитирует браузер, а заголовки на той стороне сервером читаются внимательно и для него это не простые буковки) Браузер по умолчанию понимает br потому ваш фидлер и показал вам их, это заголовки реального браузера, учитывайте это. Можно научить понимать, но это node js или сторонний софт. Ну или самому адаптировать библиотеку какую...

-

@GUSARITY said in Обход cloudflare через http "Checking your browser before accessing":

Защита изменилась, может кто-то обновить обход?

-

.

.