у тебя это решается, если капча в браузере проходит проверку, а мне нужно токен подменить

В WebRTC есть очень серьёзная уязвимость, которая позволяет идентифицировать пользователя.

-

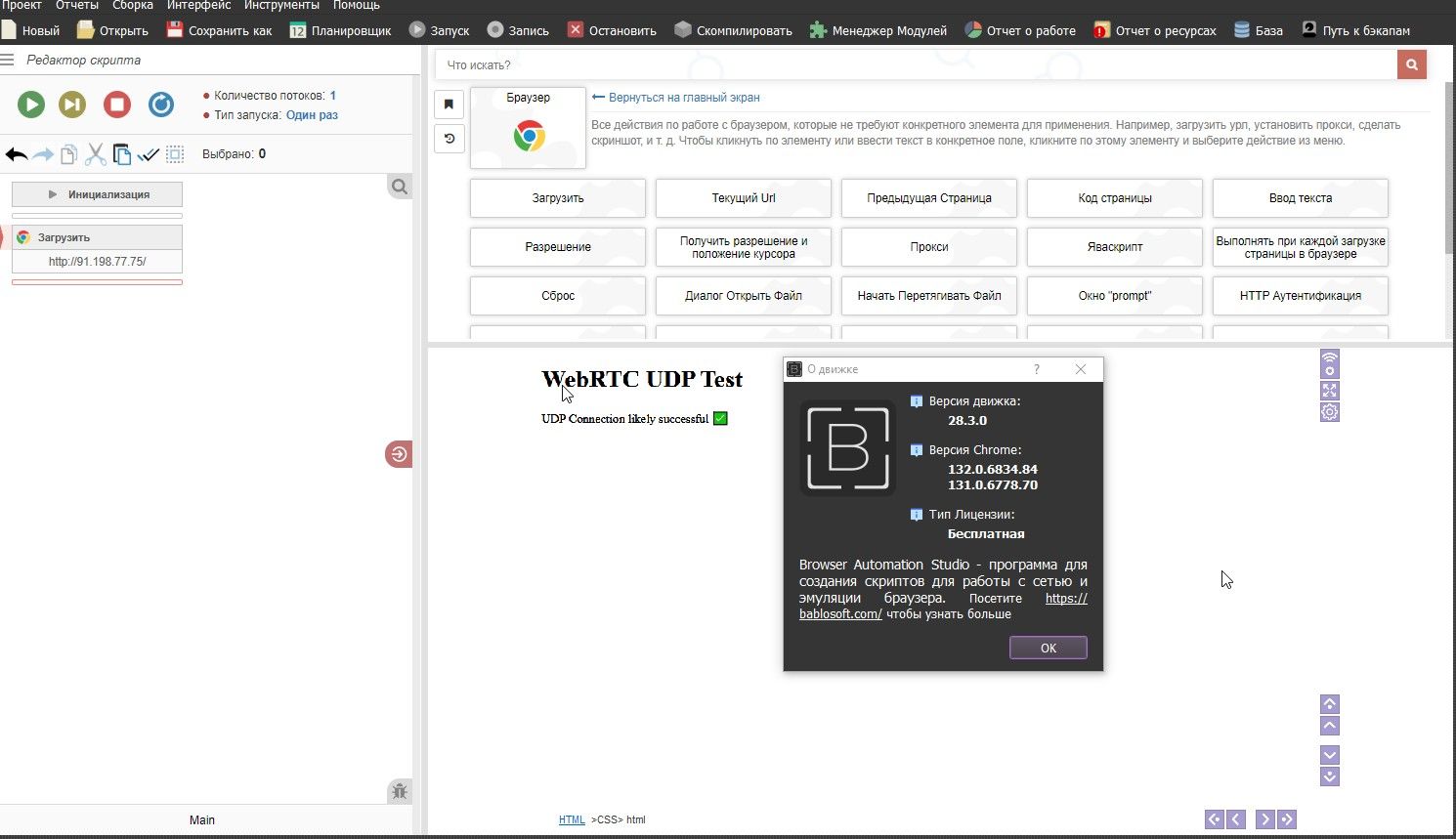

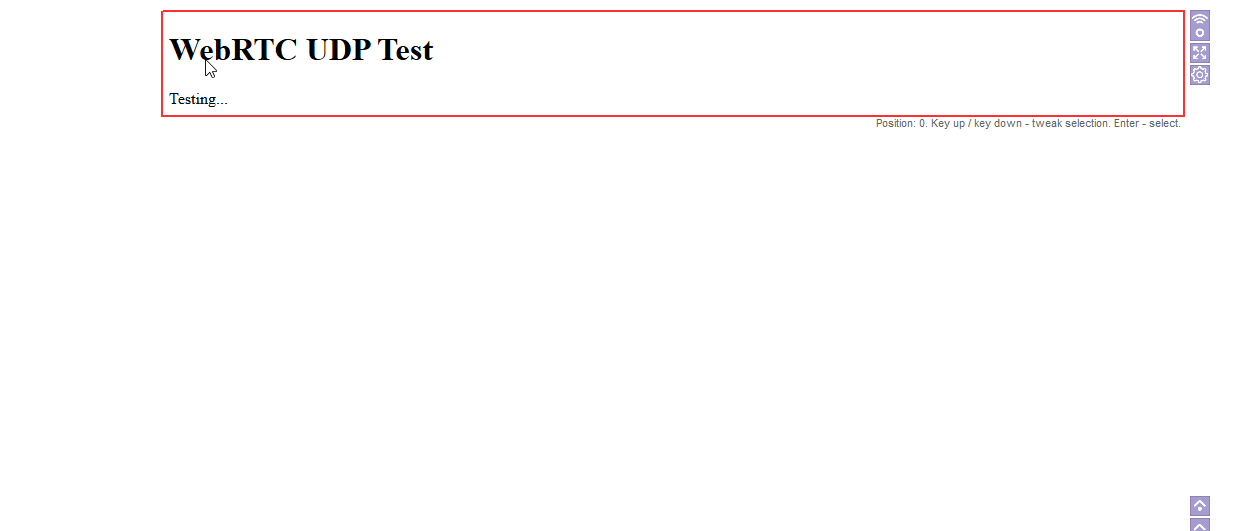

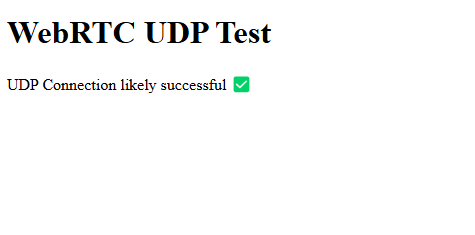

Это тестовый сервер, написанный мной:

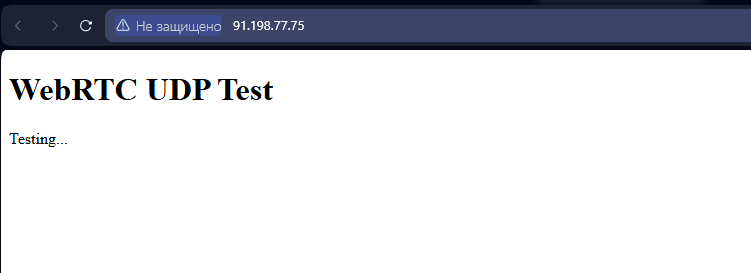

Он проверяет, работает ли WebRTC через протокол UDP.

В целом, стандарт работы веб-сайтов таков: если UDP недоступен, трафик будет перенаправлен через TCP.

Но возможно ли, чтобы обычный пользователь в интернете не имел доступа к UDP?

Определённо нет.

Мой прокси — это локальный тестовый прокси, который поддерживает UDP, и в этом нет никаких сомнений.

Во всех режимах работы WebRTC —

replace, enable —

запросы через протокол UDP не работают корректно.Этот сервер может обнаружить BAS, так как другие аналогичные инструменты не имеют этой уязвимости.

То есть, если наш прокси поддерживает UDP, этот код будет работать корректно.

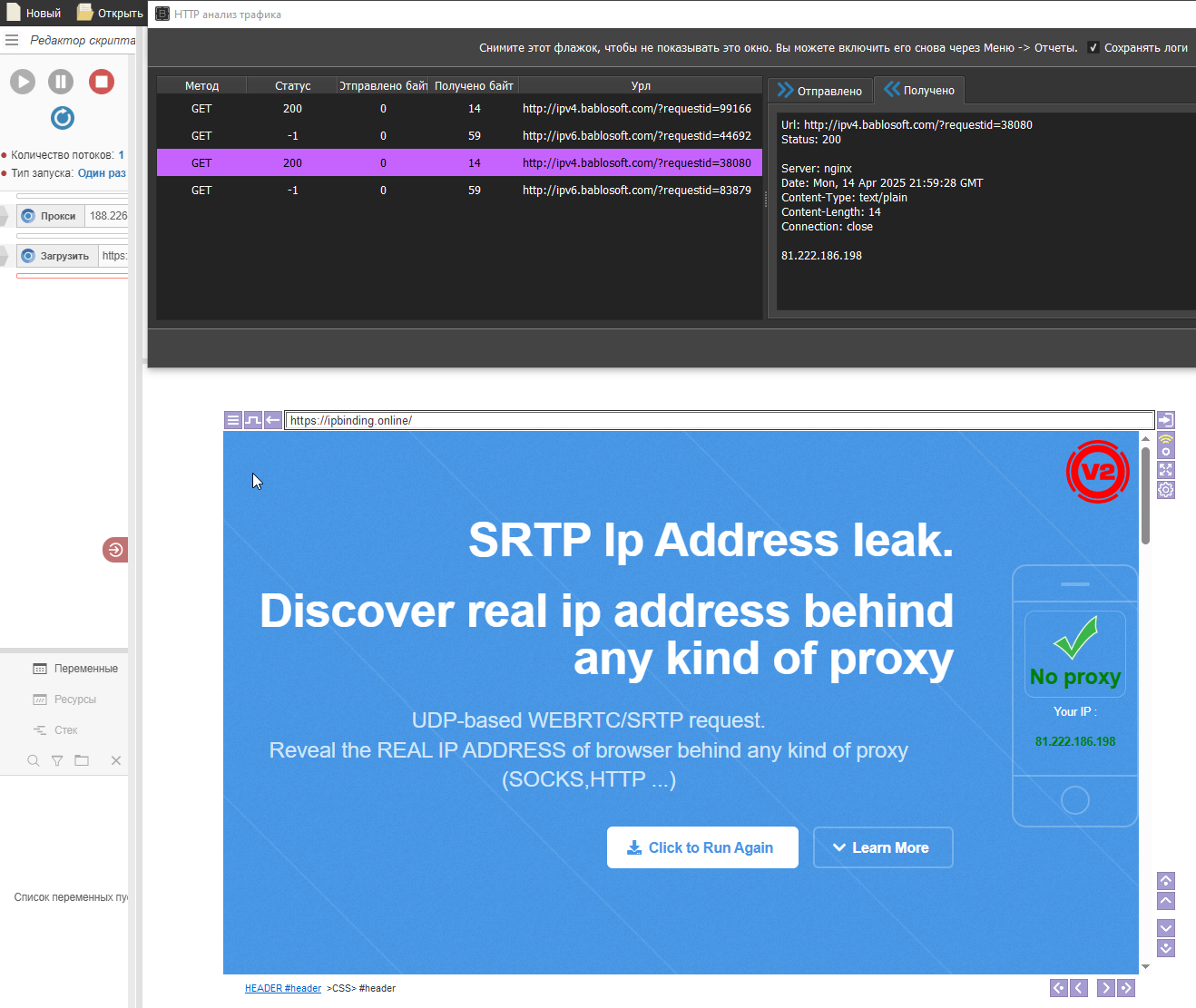

Это изображение BAS :

Normal Chrome :

Следует отметить, что версия BAS — 28.6.0.

Также используется прокси-протокол SOCKS5. -

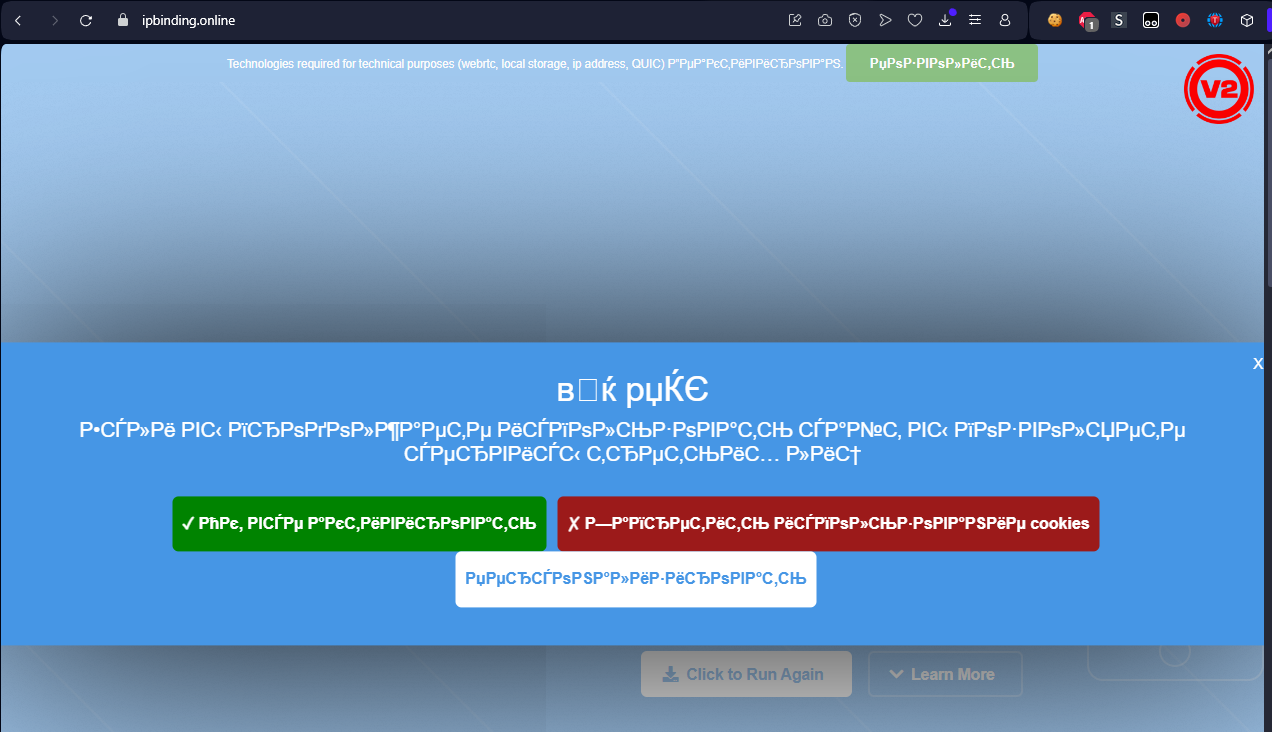

Также следующий сайт может легко определить BAS,

и никакие настройки не помогают: -

Сами БАС насилуют всякой хренью и потом других убедить хотят в этом.

Я вот 98% уверен что вы такие никогдла БАС то не изобретёте :)))

Изобретёте может с лизав у другого, нор у него Талант и это его Детище и надо уважать что он Один такое создал :)Если в Читаться в Тему, то вообще на Анти Реклу какую то похоже, сами себе Вопрос Задают, хотя их никто и не просил и сами же себе Отвечают.

Реал какя то Анти Реклама.И и тог то чего, распрю хотят видимо :)))

Сайты какие то хз дают, хотя вижу 2 года с лих домен существует и 2 тысячи вложено в него, но не внушает доверия :) -

Похоже, вы неправильно поняли суть или у вас недостаточно технических знаний.

Нужно именно настроить прокси, а не просто открывать ссылку напрямую.Когда вы открываете сайт без прокси — используется ваш обычный интернет, и, конечно, UDP работает.

Я же говорю о ситуации, когда вы используете прокси.Даже если это SOCKS5 и он поддерживает UDP — WebRTC всё равно работает некорректно.

-

Похоже, у тебя не всё в порядке!

Ты говоришь про какие-то сайты, якобы непонятного происхождения?

Первый сайт вообще-то я сам создал, а второй — это просто обычный тест WebRTC.Ты вообще знаешь, что такое WebRTC?

Если знаешь — иди сам протестируй. Никто тут ни с кем не ссорится. Это реальный баг-репорт.Если ты почитаешь внимательно — я написал, что по умолчанию WebRTC предпочитает использовать UDP, и только если его нет — переходит на TCP.

А теперь представь, если сайт требует строго UDP — тогда BAS не сможет корректно с этим справиться.

Запросы не проходят, несмотря на то, что прокси поддерживает UDP. -

@unknownkiller на твоих сокс5 нет никакого удп, никогда не было и никогда не будет.

В бас работает этот тест через нормальные прокси.

-

Что значит "нормальный" прокси?

Мне вообще не интересны платные прокси или продавцы с их громкими заявлениями.Я разработчик.

Я сам написал сервер прокси, и он поддерживает UDP.

Например, DNS-запросы (которые идут по UDP) проходят успешно.

В других инструментах, аналогичных BAS, всё работает.

Запросы WebRTC вручную проходят через прокси по UDP.А ты говоришь, что мой прокси не поддерживает UDP?

Ты с кем разговариваешь, с новичком что ли?Просто найди один прокси с поддержкой UDP и протестируй.

Если не умеешь сам такой написать — напиши напрямую.Для Android, например, можно легко поднять локальный SOCKS5 прокси с поддержкой UDP — проверь с ним, дорогой мой.

-

@unknownkiller said in В WebRTC есть очень серьёзная уязвимость, которая позволяет идентифицировать пользователя.:

В других инструментах, аналогичных BAS, всё работает.

Бас это единственный софт из всех антиков на хромиуме который умеет слать удп в сокс5.

Как говориться, не бзди тут.@unknownkiller said in В WebRTC есть очень серьёзная уязвимость, которая позволяет идентифицировать пользователя.:

Я разработчик.

Я сам написал сервер прокси, и он поддерживает UDP.Написал сам или взял готовый типо говна 3proxy?

@unknownkiller said in В WebRTC есть очень серьёзная уязвимость, которая позволяет идентифицировать пользователя.:

Просто найди один прокси с поддержкой UDP и протестируй.

Таких почти не продают, 99.9% прокси не умеют его. А те кто умеют, они проходят этот тест в бас

Мои прокси этот тест проходят, проблема в твоих прокси ну или руках.

-

@unknownkiller Socks5 c UDP

-

@spam said in В WebRTC есть очень серьёзная уязвимость, которая позволяет идентифицировать пользователя.:

злого чекинга

я про него и имел в виду :)

-

@FastSpace Hi i get problem with that links when use sock5 udp . Can you help me to fix that .Thanks

-

I can confirm there is a problem with BAS and ipbinding.online

See my thread: https://community.bablosoft.com/topic/30706/webrtc-is-not-working-with-bas/15I am using socks5 proxies with UDP support.

www.ipbinding.online is only working with BAS 28.1.2

The 100% same script will not work with BAS 28.8.1 (Script only contains setting a proxy and loading the website)