5 тыщ с портретом ленина или как ? за 3 почти года, это что там вышло если раскидать по месяцам ? Симпатии можно продать ? ... Это все просто - уточняющие вопросы ...

"Некоторые огрехи в эмуляции Android"

-

Вышла версия BAS 27.9.0. Разработчик написал что в этой версии "есть некоторые огрехи в эмуляции Android". Вы знаете, это просто лютый кринж, полная оторваность от реальности, нежелание изучать вообще что ты эмулируешь, какой инструмент ты выдаешь людям. В данный момент в BAS эмуляция андройд сделана неправильно в более чем 1000 местах и называть это "некоторыми огрехами" какой-то действительно кринж уровня испанский стыд. 🤣

Все места где андройд неправильно работает писать конечно не буду, мне за это никто не заплатит и меня никто не услышит, но напишу несколько вещей которые мне кажутся настолько критически важными, которые прям кричат "ААААААА" это уже палево лютое.

- Эмуляция клавиатуры

На настоящем андройд телефоне когда вы хотите ввести текст в поле для ввода у вас открывается Google клавиатура и происходит изменение текущего viewport (область видимости) браузера. Тестировать можно здесь bokand.github.io/keyboardtest.html. При нажатии на кнопку Input сайт видит что произошло изменение видимой области браузера и выдает предупреждение "Resize"

Скриншот с реального телефона:

А что происходит в BAS?Да нихера не происходит, никакая клавиатура не открывается, никакого "Resize" не происходит.

Т.е ты фактически сайту говоришь: "А можно я буду использовать скрытую клавиатуру, ты ведь не против?". Только за это поведение ты бы мог спокойно словить бан, но не всё так просто. Этот способ может дать ложный результат, если например пользователь поставил RDP клиент/Anydesk на свой смартфон, подключился к нему и управляет им удаленно со своего ПК, но сколько людей так делает? 0.001%, 0.00001%? Ты сам так делал хоть раз? Так что способ опередить что ты читер консольный очень годный.- Эмуляция WebRTC

Ох уж этот WebRTC, сколько про него было сказано слов, сколько срачей, сколько его упоминаний. Браузерная технология предназначенная для работы со звонками и видео 2015 года даже сейчас в конце 2024 эмуляция не сделано ниукого правильно (речь про антидетект браузеры). Если вкратце все антики и BAS просто подставляют искусственно Public IP адрес в "кандидата" т.е была была попытка наепать сайт, мол ты делал запрос и IP адрес через Stun/Turn всё таки получал, именно поэтому нужно определять внешний IP прокси сервера в кубике прокси, чтобы BAS смог в браузер поставить этот IP.

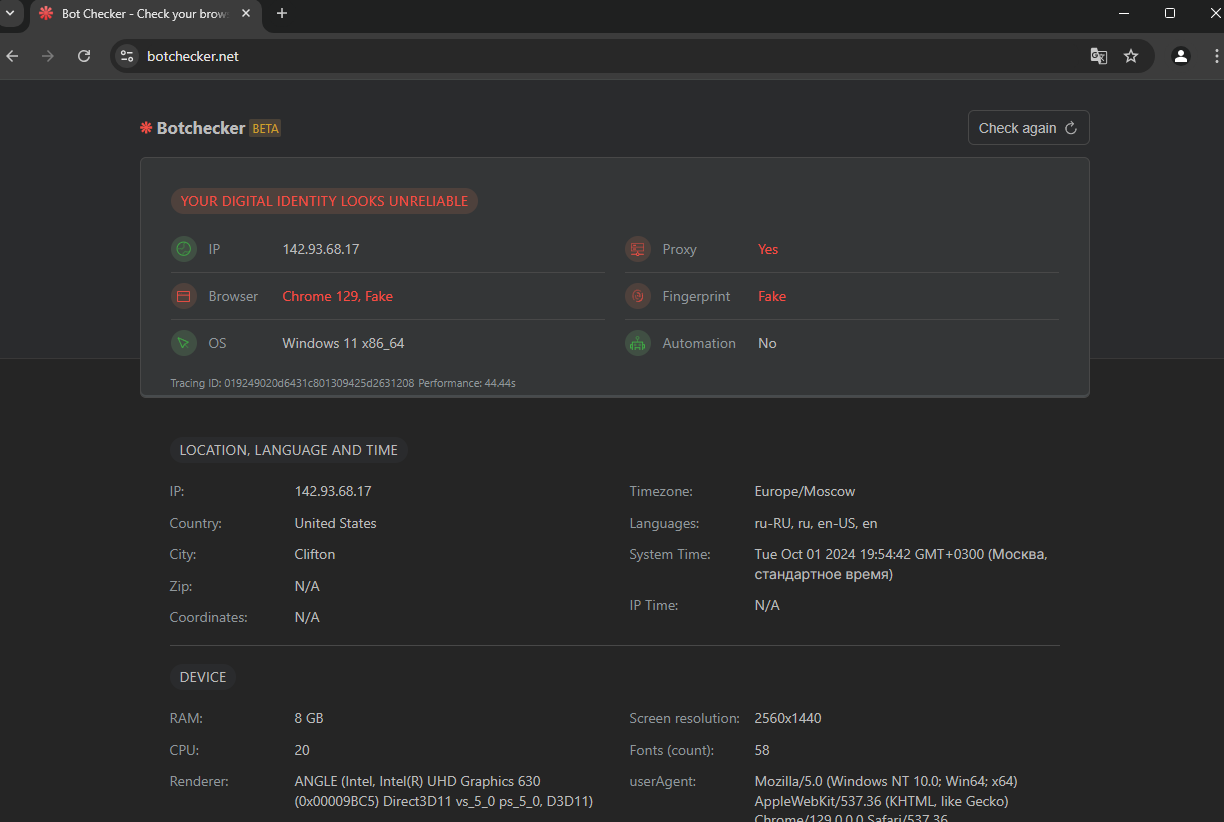

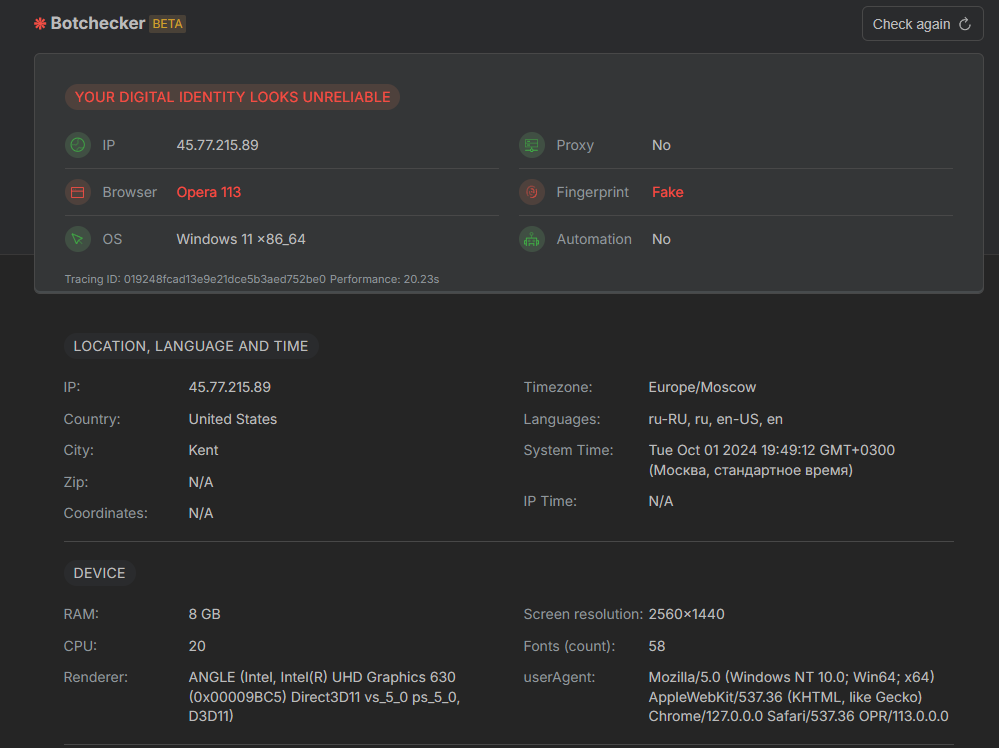

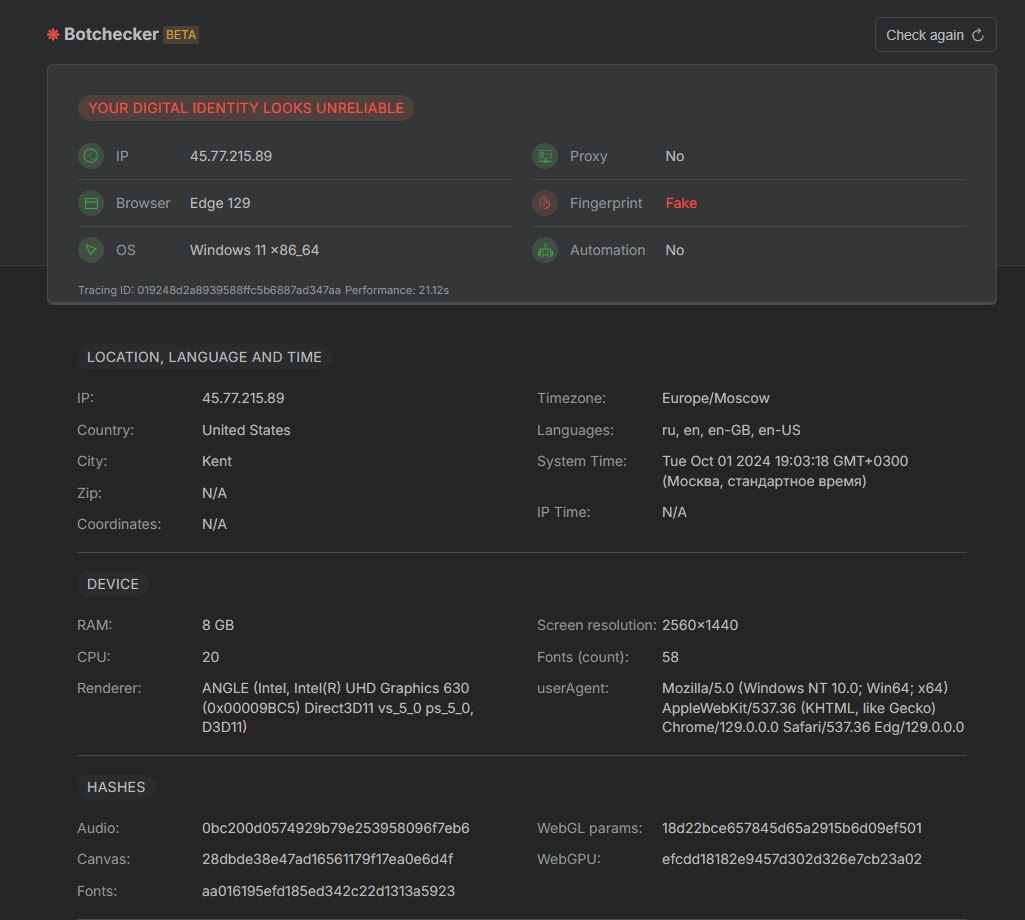

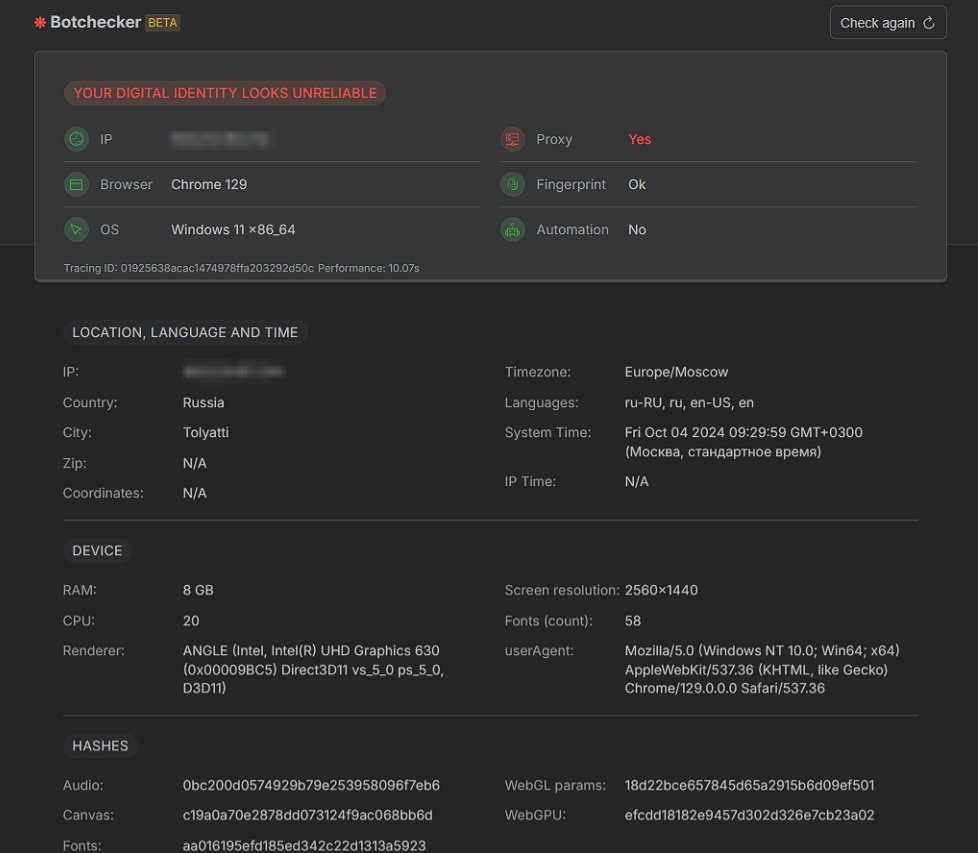

Однако такие чекеры как https://botchecker.net/ научились видеть что ты читер и пытаешься обмануть сайт, но суть не этом. Разработчик сделал так, чтобы Stun и Turn ходили в прокси, но те должны поддерживать UDP. Тут разработчик просто красавчик, но само собой он забыл эмуляцию на Android. Собственно а зачем ему это надо? Этот постоянный гемор иметь 2 сборки браузера

Так что там с Android говори ужеМного букв уже надоело писать, если вкратце по умолчанию в Android chromium сборках браузере включен флаг который разрешает сайту , помимо публичного IP адреса, получать дополнительно твой локальный (серый IP адрес) через WebRTC. Для ПК версий браузеров этот флаг по умолчанию в режиме (OFF) выключен, но ведь мы же говорим о Android. Проверить серый IP адрес можно по ссылке https://browserleaks.com/ip

Скриншот с реального телефона

Видите сайт узнал что мой серый IP адрес - 192.168.0.26. Этот IP адрес я получил по DHCP со своего домашнего роутера, это также можно настроить и статистически, без DHCP. Напрямую говорить роутеру чтобы я использовал принудительно такой то серый IP. Едем дальше, кому интересно почитать про серые Ipv4 адреса, можно тут по ссылке https://ru.wikipedia.org/wiki/Частный_IP-адрес

Если вкратце под серые IP адреса Ipv4 в интернете выделено 4 подсети:

10.0.0.0 — 10.255.255.255

100.64.0.0 — 100.127.255.255

172.16.0.0 — 172.31.255.255

192.168.0.0 — 192.168.255.255Первые два очень часто используют мобильные операторы (мобильные прокси), третий диапазон используют VPN сервисы (серверные прокси), а последний 192.168.0.0 используют домашние роутеры (резидентные прокси). Конечно эти диапазоны могут использоваться свободно кем угодно и как угодно, я могу своему VPN или роутеру прописать любой серый IP адрес из списка выше, но чтобы не было конфликтов между собой, обычно эти диапазоны используют по умолчанию как я написал выше.

А что собственно в BAS с этим локальным IP?А ничего, когда вы ставите прокси в разделе "локальный IP адрес" у вас пустота (N/A), это жуткое палево, как будто вы свой "Android" телефон подключили к интернету напрямую через провод по LAN, ну либо отключили флаг в настройках который разрешает получать локальный ip адрес xD А теперь задай себе вопрос, ты сам так делал?

Причем даже если у вас в антике в многопотоке будет правильная настроено эмуляция "серого" ip адреса, согласитесь что иметь всегда один и тот же 192.168.0.26 IP немного подозрительно? Т.е на стороне прокси сервера надо настроить выдачу постоянно новых серых IP адресов если например вы используете один и тот же роутер и меняете там внешний IP адрес, а теперь вопрос. А надо ли это прокси шопу? xD Владелец шопа с прокси не знает чем отличается http прокси сервер от сокс5, а ты ему про какие-то серые IP адреса начнешь рассказывать )

Еще шас мыль в голову пришла

Если вы используете мобильные отпечатки и моб прокси и если пройдет такой запрос веб ртк на получение локального Ip адрес, вы получите серый ip адрес от свитска 3372 (192.168.xx.xx) - тоже палево, как будто ты раздал мобильные интернет с роутера, а не используешь напрямую конект к вышке базовой станции через симкарту, там используются другие диапазоны по умолчанию.Собственно надоело уже много букв писать, после прочтенного ты действительно согласен с тем что "это некоторые огрехи", а не критическое палево? Я могу просто сидеть вечно писать что не так с этим пресловутом "Android"

- Эмуляция клавиатуры

-

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

Однако такие чекеры как https://botchecker.net/ научились видеть что ты читер

Это действительно фантастика, как они это делают. В чистом реальном браузере "думает", что я под прокси сижу. А из под впн - фейковый отпечаток, но его ничего не смущает что пользователь одной ногой в США, а другой в Европе... И никакой связи с реальностью ;) Просто "офигенный" сервис ;) Ну это я так, просто меня приколол сервис)

-

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

А ничего, когда вы ставите прокси в разделе "локальный IP адрес" у вас пустота (N/A), это жуткое палево, как будто вы свой "Android" телефон подключили к интернету напрямую через провод по LAN

На счет этого, прям классный кейс, спасибо!

-

@lejafe9839 неплохая попытка) И браузер у меня говно? ;)

@lejafe9839 said in "Некоторые огрехи в эмуляции Andoroid":

Вот тебе сайт и говорит что у тебя фингерпринт говно, потому что ты под виндовс, а tcp - linux

Я - реальный пользователь, под реальным браузером. Как может быть у меня фингерпринт или браузер говно, если миллионы юзеров сидят за впн? Говно - это этот сервис. Ведь, если он "чекает" фингер пользователя, как фейковый - то никакого толку нет от такого сервиса.

Вот тебе без впн. Прокси не использую)))) Какие тут будут оправдания говенному сервису?)

-

-

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

на основе одного фактора мол у тебя прокси

Так нет у меня прокси))) Как он его определил?)

-

@Ajshma said in "Некоторые огрехи в эмуляции Andoroid":

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

на основе одного фактора мол у тебя прокси

Так нет у меня прокси))) Как он его определил?)

Сайт никак не может узнать используешь ли ты прокси или нет со 100% уверенностью, все эти чеки выполняються на основе косвенного сбора доказательств и могут дать сбой как у тебя, чтобы такого не было надо использовать несколько методик, чтобы свести вероятность ошибки к 0.5% хотябы.

Условно говоря если бы я получил локальный ip N/A я бы не бежал кричать, что ты читер со 100% уверенностью, есть редкие случаи когда например у моб операторов бывает нет серого ip, они заворачивают в два не серых ip трафик, это редко 3-4% случая.

А вот если чекнуть клавитуару + серый ip N/A, то уже можно с вероятность 99.9% сказать что ты читер на бас гоняешь скрипт.

-

@FastSpace ну то есть получается, сервис по каким то своим "чекам" определил/допустил, что у меня используется прокси, у меня фейковый браузер и т.п., но все эти выводы являются неверными, то... Ну елки палки.

Если сервис не может отличить реального юзера от бота, и загоняет своими "чеками" и неверными выводами в подозрение реальных пользователей, то какой смысл в нем?

Нет, конечно, можно убедить себя оправданиями выше, что все в порядке. Любит наш народ всякое... -

@Ajshma said in "Некоторые огрехи в эмуляции Andoroid":

@FastSpace если бы раскрывались полноценно "чеки", по которым сервис делает выводы, тогда спорить бы не стал. А так, какой смысл, повторяю в сервисе, если совершенно непонятно - ошибается в данный момент сервис или нет.

Смысл в том что можно залезть в консоль и самому посмотреть на основе чего чекер пришёл к такому выводу, что собственно и сделал разработчик, попутно внеся несколько правок в бас.

-

В бас есть способы поставить фейковый локальный ip, но можно пойти дальше чекнуть что этот серый ip таймаут отвечает. потому что под капотом нет никакого реального устройства с этим ip.

Это как вывеску повесить, "хлебный магазин", а когда заходишь в твой магазин ты там алкоголем торгуешь и никакого хлеба нет. -

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

А ничего, когда вы ставите прокси в разделе "локальный IP адрес" у вас пустота (N/A), это жуткое палево, как будто вы свой "Android"

Ну так-то начиная с Android 11 WebRTC отключен по умолчанию на многих устройствах.

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

Однако такие чекеры как https://botchecker.net/

Это что за го**ночекер такой? Я на него с 5 устройств реальных зашел и он мне все показал что у меня фейковый fingerprint.

-

@JohnnySins said in "Некоторые огрехи в эмуляции Andoroid":

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

А ничего, когда вы ставите прокси в разделе "локальный IP адрес" у вас пустота (N/A), это жуткое палево, как будто вы свой "Android"

Ну так-то начиная с Android 11 WebRTC отключен по умолчанию на многих устройствах.

у меня 3 телефона андройда старше Android 11, нигде ничего не отключено. Не слышал даже о том что там что-то отключено.

Даже интересно стало, потом в своём АФ с реальных мобилок пособираю стату. -

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

3 телефона андройда старше Android 11,

Если мне память не изменяет, там чтобы WebRTC заработал надо дать доступ к вебке и микрофону. Сейчас при установке приложений на андроид эти доступы надо вручную указать, а ранее они по дефолту шли. Но это имею ввиду нормальный тру Android, а не китайщина где тебя телефон до трусов просвечивает.

-

@JohnnySins said in "Некоторые огрехи в эмуляции Andoroid":

@FastSpace said in "Некоторые огрехи в эмуляции Andoroid":

3 телефона андройда старше Android 11,

Если мне память не изменяет, там чтобы WebRTC заработал надо дать доступ к вебке и микрофону. Сейчас при установке приложений на андроид эти доступы надо вручную указать, а ранее они по дефолту шли. Но это имею ввиду нормальный тру Android, а не китайщина где тебя телефон до трусов просвечивает.

Это в приложениях, в браузере там все по дефолту включено.