Royal Russia apakah itu yg di maksud saya my friends

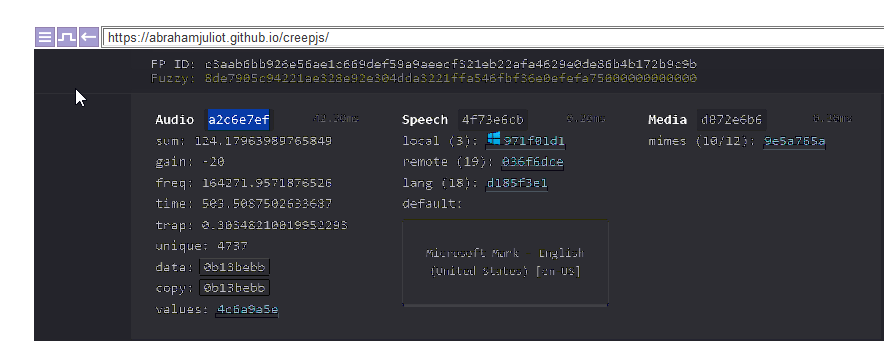

BAS detectability issue – audio fingerprint

-

ello everyone,

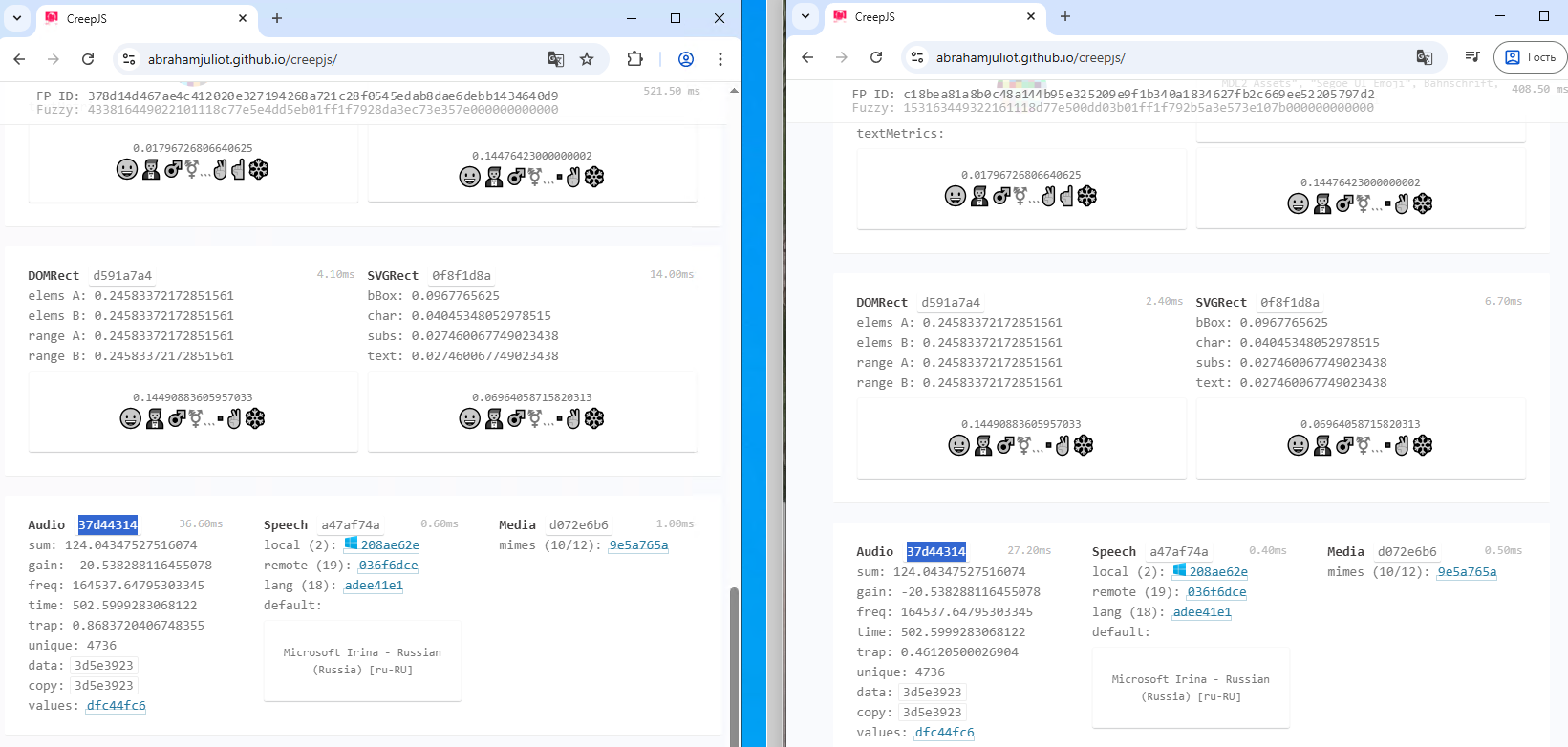

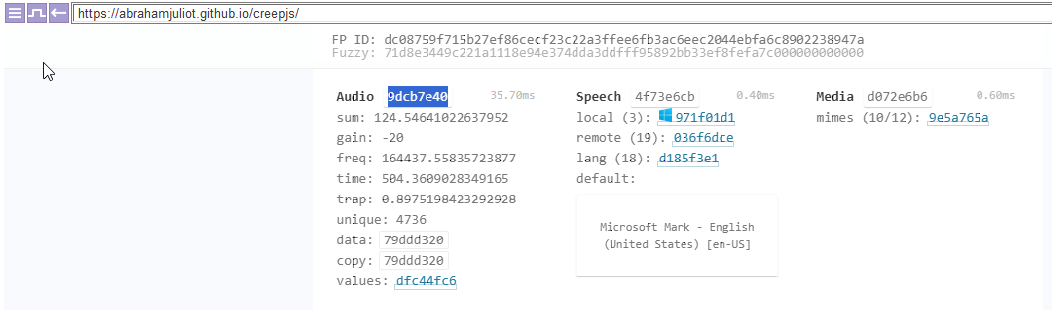

after about one year of testing, I realized that the main detectability issue in BrowserAutomationStudio does not seem to be canvas, WebGL, or user-agent, but the audio fingerprint.

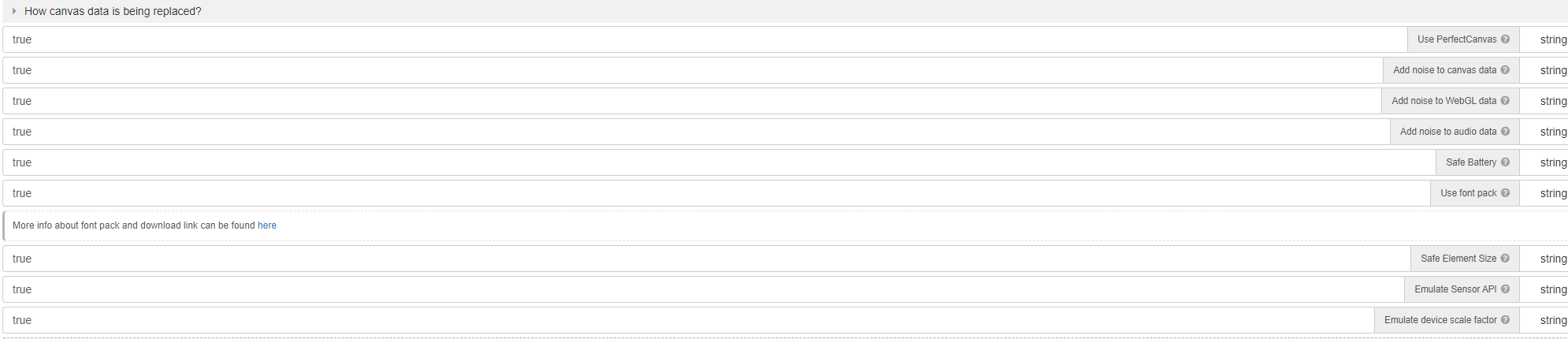

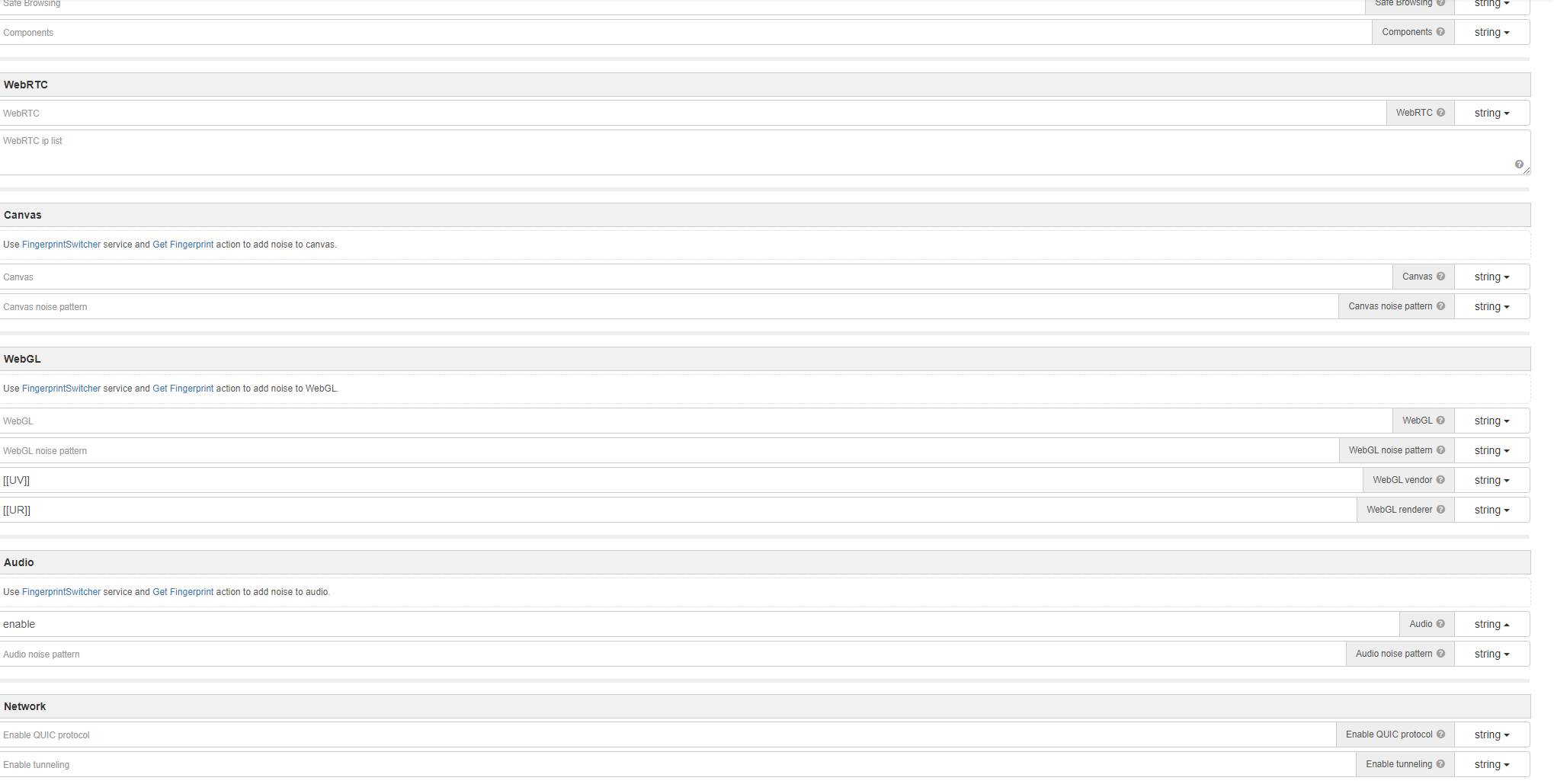

What never changes

The Audio block remains 100% identical across different profiles, even when changing:

GPU

WebGL

Canvas

UA / UA-CH

operating system

CPU cores / RAM

Values that always stay the same:

audio.unique → always 4736

audio.data → always 3d5e3923

audio.copy → always 3d5e3923

audio.sum, freq, time → identical

Only trap changes, which looks like statistical noise and does not affect the real fingerprint.

Current conclusion

In this state, BAS is traceable, because different profiles end up in the same audio fingerprint cluster.

Question

Has anyone already faced and solved this audio fingerprint issue in BAS / Chromium?

Is there any real workaround, or is this a structural browser limitation?Thanks

-

Вы изучили как конкретно этот сайт определяет отпечаток audio браузера? У меня на сервере с windows server и на трёх разных ПК c windows home одинаковый результат. Так же одинаковый результат на трёх телефонах Android (Xiaomi 11, Samsung Galaxy S20Ultra и S25Ultra) для одной группы браузеров. В другой группе браузеров результат отличается, но между устройствами он одинаковый.

Вы уверены, что этот тест правильно различает отпечаток Audio и другие сайты делают это так же, как этот сайт?

На мой взгляд отпечаток audio не обладает высокой энтропией и одинаковый для большой группы устройств. А вот шум в отпечатке audio легко определяется, так как меняет параметры, которые не должны меняться.

Если Вы хотите изменять отпечаток для этого конкретного сайта, изучите код сайта и меняйте параметры в браузере, которые влияют на результат на этом сайте.На этом форуме ни один раз уже писали, что примеры способов определения отпечатков на подобных сайтах-чекерах могут быть устаревшими или эти способы не пригодны для использования в реальных антифрод-системах, а так же не все последние методы снятия отпечатка есть на таких сайтах. Изучайте код сайта, с которым вы работаете и его методы снятия отпечатков браузера и поведения пользователя на целевом сайте. Часто бывает, что для обхода той или иной антифрод-системы, нужно не отличаться от других пользователей, а быть похожим на основную массу легитимных пользователей. Ваши опасения мне понятны, и да в BAS есть такие места, где вы похожи ни на массу легитимных пользователей, а на массу пользователей использующих BAS.

В BAS этот отпечаток меняется:

-

@Михаил96 Hi, maybe you’re right, maybe it’s not very relevant, but I’ve been banging my head against this for a year.

I believe that by adding together many things that are individually not very relevant, the total becomes high and leads to being detected.

I’ve been trying all possible configurations for a year, but I haven’t had any success. -

@to-nice Так может проблема не в конфигурациях, а в расходных материалах, например прокси? Если вы пытаетесь поменять отпечаток audio на сайте creepjs, а потом пробуете эти настройки на целевом сайте, то это очень похоже на игру в рулетку, в которую вы играете на большом расстоянии и надеетесь, что вам сообщат о выигрыше.

Если вам нужно понять какими методами сайт-чекер собирает данные и подменять их - вы анализируете сайт-чекер и его код, если задача пройти антифрод целевого сайта - анализируйте код целевого сайта.